Sjanger: Håndbok

Dette innlegget er utarbeidet som en håndbok og er en del av prosjektet Sikkerhet på norsk. Håndboken er et uttrykk for mine faglige refleksjoner og tolkninger av sikkerhetsloven med forskrifter, og jeg oppfordrer som vanlig til kritisk lesing og tar gjerne imot tilbakemeldinger. Formålet med innlegget er å operasjonalisere tilnærmingen til vurdering av angrepsrisiko introdusert i kortstudien En indikatorbasert tilnærming til vurdering av angrepsrisiko 1.. Tabellene i vedleggene er utarbeidet med konseptuelle verdier og beskrivelser, og kan med fordel videreutvikles på bakgrunn av et mer omfattende empirisk grunnlag. Målgruppen for håndboken er i utgangspunktet fagpersoner innen sikkerhet- og beredskap og akademikere.

Metoden søker å kunne være anvendelig for vurdering av alle former for angrepsrisiko, men er utarbeidet primært for vurdering av risiko for nasjonal sikkerhet. Metoden ivaretar kravene til risikovurdering etter sikkerhetsloven2 , jf. paragraf 4-2 Vurdering av risiko og virksomhetsikkerhetsforskriften3, jf. paragraf 12 Vurdering av risiko og paragraf 13 Håndtering av risiko.. Verdt å nevne er likevel at paragraf 12 i virksomhetsikkerhetsforskriften stiller krav om at «Når en virksomhet vurderer risiko, skal den ta hensyn til (…) c) sannsynligheten for at sikkerhetstruende virksomhet kan inntreffe». Metoden hensyntar dette kravet gjennom en faktorbasert tilnærming som vurderer faktorene som påvirker sannsynlighet – uten at sannsynligheten for et angrep vurderes eksplisitt4Jf. , og ..

Prosessbeskrivelse

- Steg 1: Rammer for risikovurderingen

- Beskriv rammebetingelser

- Beskriv analyse- og risikoobjekt

- Fastsett sikkerhetsmål

- Steg 2: Verdikartlegging

- Utarbeid en oversikt over avhengige- og uavhengige objekter.

- Utarbeid en oversikt over bestanddelene som utgjør analyseobjektet.

- Steg 3: Skadevurdering

- Fastsett et kritikalitetsnivå

- Fastsett et konfidensialitetsnivå

- Steg 4: Sårbarhetsvurdering

- Fastsett et sårbarhetsnivå for kritikalitet

- Fastsett et sårbarhetsnivå for konfidensialitet

- Steg 5: Trusselvurdering

- Fastsett et trusselnivå for anslag

- Fastsett et trusselnivå for spionasje

- Steg 6: Usikkerhetsvurdering

- Fastsett et usikkerhetsnivå for kritikalitet

- Fastsett et usikkerhetsnivå for konfidensialitet

- Steg 7: Risikoevaluering

- Fastsett et risikonivå for kritikalitet

- Fastsett et risikonivå for konfidensialitet

- Utarbeid tiltak nødvendig for å oppnå et forsvarlig sikkerhetsnivå

Innledning

Formålet med håndboken er å introdusere en indikatorbasert metode for risikovurdering for forebyggende sikkerhet. Metoden som beskrives har hovedvekt på sikkerhetstruende virksomhet etter sikkerhetsloven, men hensyntar også vurderinger knyttet til utilsiktede hendelser. Begrepsbruken følger Sikkerhet på norsk, og begrepet angrep brukes følgelig om alle former for forsettlige handlinger som direkte eller indirekte kan få uønskede konsekvenser, herunder missilangrep, terrorangrep, cyberangrep, tyveri, spionasje og sammensatt virkemiddelbruk. Tilsvarende brukes begrepet ulykke om alle former for utilsiktede hendelser som kan få uønskede konsekvenser, herunder uhell, uaktsomhet, naturkatastrofer og andre former for hendelser forårsaket av naturlige hendelser eller av mennesker uten intensjon om å forårsake de utilsiktede hendelsene.5Se: Helhetlig rammeverk for forebyggende sikkerhet – Terminologi

Begrepet angrep deles igjen opp i de to underkategoriene anslag og spionasje. Anslag er alle former for forsettlige handlinger som innebærer en form for kinetisk eller digital påvirkning som får konsekvenser for en funksjon, eksempelvis missilangrep, terrorangrep og fysisk eller digital sabotasje. Spionasje er alle former for forsettlige handlinger som har som intensjon å gjøre konfidensiell informasjon kjent for uvedkommende. I tillegg brukes begrepet sammensatte virkemidler om alle andre former for forsettlige handlinger som kan få konsekvenser for verdiens funksjon eller konfidensialitet, herunder oppkjøp og påvirkningsoperasjoner.

Risikovurdering

En risikovurdering er en prosess som består av flere del-steg, og kan med fordel inngå som en del av et styringssystem for sikkerhet6Se Et hjul for sikkerhet.. Risikovurdering innebærer å analysere risiko og identifisere og evaluere tiltak for å håndtere den identifiserte risikoen. For nasjonal sikkerhet innebærer en risikovurdering å vurdere risiko for at en hendelse som kan få uønskede konsekvenser for nasjonale sikkerhetsinteresser vil inntreffe. Dette innebærer at konsekvensene ikke vurderes for analyseobjektet i vurderingen, men mot konsekvensene en uønsket hendelse vil få for en tredjepart. Tredjeparten kan enten være andre virksomheter eller funksjoner som understøtter nasjonale sikkerhetsinteresser, eller tredjeparten kan være en grunnleggende nasjonal funksjon eller nasjonale sikkerhetsinteresser i seg selv. I håndboken brukes begrepet risikoobjekt om den eller det som konsekvensene blir vurdert for.

Tradisjonelle risikovurderinger for ulykker tar ofte utgangspunkt i å identifisere hvilke hendelser som kan inntreffe, etterfulgt av en vurdering av sannsynlighet for at hendelsen inntreffer målt mot konsekvensen dersom den aktuelle hendelsen inntreffer. Når det kommer til risikovurderinger for angrep vil det ofte kunne være utfordrende å identifisere mangfoldet av hendelser som kan inntreffe som følge av et angrep, ettersom dette påvirkes av sårbarheter, trusselaktørens intensjon, evne og handlefrihet, og vekselvirkninger mellom positive og negative konsekvenser for trusselaktøren basert på våre mottiltak og endrede rammebetingelser.7Se: , og .

Metoden for risikovurdering som legges til grunn i denne håndboken tar derfor utgangspunkt i å vurdere faktorene som påvirker sannsynlighet og konsekvens for uønskede hendelser, samt å identifisere usikkerhet i analysen. Faktorene som påvirker sannsynlighet og konsekvens for uønskede hendelser er verdiene som inngår i analysen, sårbarheter knyttet til verdiene samt trusler og farer som kan forårsake uønskede hendelser knyttet til verdiene. I tillegg er usikkerhet sentralt i metoden. En risikovurdering er til syvende og sist beslutningsstøtte til en risikoeier som må velge å enten akseptere risiko, eller bruke ressurser på å redusere risiko. Usikkerhet i vurderingene innebærer at skadepotensialet, sårbarhetsnivået og trusselnivået kan være høyere enn det som er lagt til grunn, og den som er risikoeier tar derfor en større risiko dersom det er høy usikkerhet i vurderingene. Dersom skadepotensialet er lavt, kan det likevel være hensiktsmessig å akseptere at det er større usikkerhet knyttet til eksempelvis trusselvurderingen eller sårbarhetsvurderingen. Metoden søker å avpasse disse hensynene gjennom å eksplisitt vurdere usikkerhet som en egen faktor i vurderingen.

I de neste kapitlene beskrives de ulike stegene for å vurdere risiko med utgangspunkt i metoden. Vedleggene for fastsettelse av de ulike nivåene er utformet slik at et nivå kan fastsettes på bakgrunn av den første tabellen i hvert vedlegg. Avhengig av informasjonstilfang og rammer for risikovurderingen kan analysene utvides ved å analysere del-faktorene nedover i vedleggene.

Steg 1: Rammer for risikovurderingen

Det første steget i risikovurderingen er å etablere rammene for risikovurderingen. En risikovurdering kan være utarbeidet som en del av et styringssystem for sikkerhet, eller kan være et selvstendig produkt som bestilles av en oppdragsgiver.

Avklar rammebetingelser

En risikovurdering etter denne metoden kan utarbeides av alt fra én person i løpet av en time til en større arbeidsgruppe over flere måneder. En hurtig risikovurdering vil imidlertid være forbundet med svært høy usikkerhet, og vil følgelig ende opp med uforholdsmessig høy risiko. En mer omfattende risikovurdering vil være forbundet med mindre usikkerhet. Tid og ressurser som avsettes til å utarbeide risikovurderingen må avklares før arbeidet starter opp, og det bør tilstrebes å finne en balanse hvor ressursbruk er tilpasset omfanget som kreves for å oppnå et forsvarlig sikkerhetsnivå.

- Beskriv rammebetingelser

Identifiser og beskriv analyseobjekt og risikoobjekt

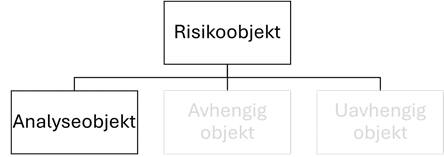

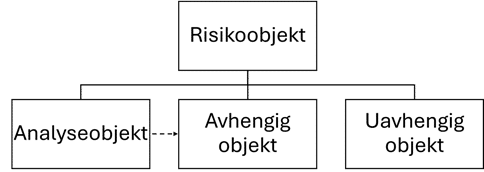

Utgangspunktet for en risikovurdering er at det er noe som er av betydning for noen, og det er identifisert en bekymring for at dette noe kan gå tapt som følge av et angrep. Dette noe omtales som analyseobjektet, og kan eksempelvis være en grunnleggende nasjonal funksjon, en virksomhet, et fysisk objekt, et informasjonssystem eller en leverandør. Denne noen omtales som risikoobjekt. Dette er den, eller det, som blir utsatt for konsekvensene dersom analyseobjektet går tapt. For risikovurderinger for nasjonal sikkerhet er risikoobjektet enten en grunnleggende nasjonal funksjon eller nasjonal sikkerhetsinteresser.

- Beskriv overordnet hva analyseobjektet er, hvem som eier det, hvor det befinner seg, og hvilken funksjon det ivaretar.

Det kan være flere risikoobjekter i den samme risikovurderingen. Eksempelvis kan en grunnleggende nasjonal funksjon være risikoobjekt for analyseobjektets funksjon, mens nasjonale sikkerhetsinteresser er risikoobjekt for analyseobjektets sikkerhetsgraderte informasjon.

Fastsett sikkerhetsmål

Innledningsvis bør det fastsettes sikkerhetsmål som skal være oppfylt for å oppnå et forsvarlig sikkerhetsnivå i risikovurderingen. Sikkerhetsmålene bør ta utgangspunkt i krav identifisert i styringsdokumentet for sikkerhet, og spesifisere hva som kreves for å oppnå et forsvarlig sikkerhetsnivå for det aktuelle analyseobjektet.

- Fastsett og beskriv sikkerhetsmål for analyseobjektet

Se vedlegg A for eksempel på sikkerhetsmål.

Steg 2: Verdikartlegging

Etter at rammene for risikovurderingen er etablert, starter arbeidet med å kartlegge verdier. Verdier kan være både materielle, som fysiske eller digitale objekter og infrastrukturer, det kan være menneskelige ressurser og leverandører som analyseobjektet er avhengig av for å kunne ivareta sin funksjon, eller de kan være immaterielle som konfidensialitet, symbolverdi og tillit som er av betydning for risikoobjektet. Verdikartleggingen består av å kartlegge verdier både utenfor analyseobjektet, og verdier som er en del av analyseobjektet.

Avhengige og uavhengige objekter

Verdier utenfor analyseobjektet er eksempelvis objekter eller virksomheter som er avhengige av analyseobjektet og understøtter det samme risikoobjektet, samt verdier som er uavhengige av analyseobjektet og understøtter det samme risikoobjektet. Førstnevnte omtales som et avhengig objekt, mens sistnevnte omtales som et uavhengig objekt.

- Utarbeid en oversikt over avhengige og uavhengige objekter.

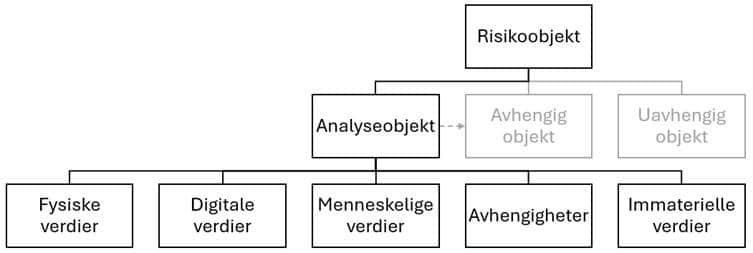

Bestanddeler av analyseobjektet

Verdier som er en del av analyseobjektet omtales som bestanddeler av analyseobjektet, og kan kategoriseres som fysiske verdier, digitale verdier, menneskelige verdier, avhengigheter og immaterielle verdier. Det er ikke nødvendig å beskrive de ulike bestanddelene og deres funksjon i dette steget, formålet er å kartlegge dem. I sårbarhetsvurderingen beskrives og vurderes de mest kritiske bestanddelene og bestanddelene som har konfidensialitetsbehov.

Fysiske verdier

Fysiske verdier er verdier som kan bli utsatt for fysiske angrep, og innbefatter alt fra bygninger og kjøretøy til maskiner, veier, rørgater og fysiske dokumenter.

Digitale verdier

Digitale verdier er verdier som kan bli utsatt for digitale angrep, og kan være lokale datamaskiner, skyløsninger, OT-løsninger, informasjonssystemer på kjøretøy og lignende. Digitale verdier trenger ikke å være koblet til internett for å være en digital verdi.

Menneskelige verdier

De aller fleste analyseobjekter har menneskelige verdier. Menneskelige verdier er personell som er kritiske for at funksjonen til analyseobjektet skal opprettholdes, samt personell som kan bli utsatt for press og bli utnyttet til å gjennomføre et angrep mot analyseobjektet. I kartleggingen av menneskelige verdier kan det være hensiktsmessig å ta utgangspunkt i ulike personellkategorier som har tilgang på den samme informasjonen eller verdier, eksempelvis ledere, produksjonspersonell og renholdspersonell.

Avhengigheter

Avhengigheter er tjenester som leveres av andre enn analyseobjektet selv, og som kan få konsekvenser for analyseobjektets funksjon om leveransen av tjenesten faller bort. Nærmest alle virksomheter og funksjoner er avhengige av grunnleggende tjenester som strøm, elektronisk kommunikasjon (ekom) og tjenesteleverandører av disse tjenestene. I tillegg er de fleste virksomheter avhengige av leveranser av varer og tjenester fra andre tredjeparter. Omfanget og dybden av verdikartleggingen må tilpasses tid og ressurser tilgjengelig, men for virksomheter underlagt sikkerhetsloven er det krav om å kartlegge hvilke virksomheter den er avhengig av for å fungere som den skal8 § 4-2 andre ledd. Denne oversikten skal også oversendes til «Nasjonal sikkerhetsmyndighet og det departementet som er ansvarlig for det forebyggende sikkerhetsarbeidet i sektoren»9 § 13, andre ledd..

Immaterielle verdier

Immaterielle verdier er verdier som konfidensialitet, symbolverdi og tillit som er av betydning for risikoobjektet, eller liv og helse. Ikke alle immaterielle verdier av betydning for analyseobjektet er av betydning for risikoobjektet. Tap av liv og helse hos en virksomhet utgjør eksempelvis ikke i seg selv nødvendigvis en konsekvens for risikoobjektet.

- Utarbeid en oversikt over bestanddelene som utgjør analyseobjektet.

Steg 3: Skadevurdering

Når verdikartleggingen er tilstrekkelig for å oppnå sikkerhetsmålene og rammebetingelsene for risikovurderingen, kan det utarbeides en skadevurdering. En skadevurdering er en vurdering av hvilke konsekvenser et bortfall av analyseobjektet vil få for risikoobjektet.

Skadevurderingen utgjør tapspotensialet, og er fundamentet for risikovurderingen. Dersom det ikke får skadefølger for risikoobjektet ved bortfall av analyseobjektet, så er det ikke risiko forbundet med analyseobjektet for risikoobjektet og risikovurderingen kan avsluttes. Dersom det er identifisert at tap av analyseobjektet kan få avgjørende skadefølger for risikoobjektet, bør det vurderes om rammene for risikovurderingen er tilstrekkelig for å oppnå et forsvarlig sikkerhetsnivå.

Utarbeid en skadevurdering for risikoobjektet ved bortfall av analyseobjektets funksjon og en skadevurdering for risikoobjektet ved kompromittering av informasjon i besittelse av analyseobjektet. På bakgrunn av skadevurderingene fastsettes det konsekvensnivå.

- Fastsett et kritikalitetsnivå

- Fastsett et konfidensialitetsnivå

Se vedlegg B for tabeller for skadevurdering.

Steg 4: Sårbarhetsvurdering

I sårbarhetsvurderingen vurderes det hvor enkelt det er å utløse skadepotensialet i skadevurderingen. Ettersom det alltid vil være forbundet stor usikkerhet knyttet til omfanget av trusselaktører, deres intensjon, kapabilitet og handlefrihet, tar denne metoden utgangspunkt i en trusselaktør-nøytral vurdering av sårbarhet. Det sentrale spørsmålet i sårbarhetsvurderingen er hvor enkelt det er å forårsake helt eller delvis bortfall av de identifiserte verdiene – uavhengig av motivasjonen for angrepet. Sårbarhetsvurderingen gjennomføres derfor før trusselvurderingen. På denne måten isoleres faktorene konsekvens, sårbarhet og trussel og gjør at faktorene kan bli vurdert som uavhengige variabler.

Omfanget og dybden av sårbarhetsvurderingen må tilpasses skadevurderingen. Er tapspotensialet lavt kan det aksepteres større usikkerhet i vurderingen av sårbarheter. Tilsvarende aksepteres det mindre grad av usikkerhet knyttet til sårbarheter dersom tapspotensialet er svært høyt. Sårbarheter må kartlegges for hvor enkelt det er å forårsake bortfall av henholdsvis funksjon og konfidensialitet.

Sårbarhetsnivået er et uttrykk for hvor komplekst et angrep må være for å forårsake et helt eller delvis bortfall av analyseobjektet. Dersom en enkeltperson med enkle midler kan forårsake omfattende konsekvenser for analyseobjektet, så er analyseobjektet svært sårbart. Dersom det kreves omfattende planlegging og ressurser for å forårsake kun moderate konsekvenser for analyseobjektet, er analyseobjektet svært lite sårbart.

Avhengig av hva analyseobjektet er, kan sårbarhetsnivå enten fastsettes på bakgrunn av en overordnet vurdering, eller på bakgrunn en analyse av konkrete scenario. For fysiske analyseobjekter vil en scenariobasert tilnærming være mest hensiktsmessig, mens det for større og mer abstrakte analyseobjekter som grunnleggende nasjonale funksjoner eller en stor virksomhet vil kunne være mer hensiktsmessig å fastsette et sårbarhetsnivå på bakgrunn av en vurdering av modenhetsnivået i det forebyggende sikkerhetsarbeidet.

- Fastsett et sårbarhetsnivå for kritikalitet

- Fastsett et sårbarhetsnivå for konfidensialitet

Se vedlegg C for tabeller for sårbarhetsnivå.

Steg 5: Trusselvurdering

En trusselvurdering er en helhetlig vurdering av faktorene intensjon, kapabilitet og handlefrihet, og vurderes i denne metoden uavhengig av sårbarhetsvurderingen; forhold som gjør analyseobjektet til et lett mål for en trusselaktør er allerede vurdert i sårbarhetsvurderingen. Trusselvurderingen tar utgangspunkt i analyseobjektet og dets bestanddeler, og vurderer om det er trusselaktører som har intensjon om å angripe det konkrete analyseobjektet, eller generelt har intensjon om å gjennomføre et angrep mot mål i kategorien som analyseobjektet inngår i. Deretter vurderes de identifiserte aktørenes kapabiliteter til å gjennomføre et angrep, samt deres handlefrihet.

Intensjon

Med intensjon menes aktører som har konkrete planer om å gjennomføre et angrep mot analyseobjektet og dets bestanddeler, eller aktører som har planer om å gjennomføre et angrep mot den generelle sektoren eller geografiske området som analyseobjektet er en del av. Hvor konkret intensjonen er knyttet til analyseobjektet påvirker trusselnivået, sammen med omfanget av trusselaktører som har intensjon om å angripe analyseobjektet.

Kapabilitet

Kapabilitet er en vurdering av hvor kapable de identifiserte trusselaktørene er til å gjennomføre et angrep som kan få konsekvenser for risikoobjektet. Opportunistiske småkriminelle er eksempelvis mindre kapable til å forårsake uønskede konsekvenser enn en organisert kriminell gruppering, terrorgruppe eller en statlig aktør. Hvor kapable de identifiserte trusselaktørene er påvirker trusselnivået.

Handlefrihet

Handlefrihet er en vurdering av hva som forhindrer trusselaktører, med en intensjon om å gjennomføre et angrep, fra å gjennomføre et angrep. Faktorer som påvirker handlefrihet er risiko for politisk, militær, økonomisk, sosial eller strafferettslig gjengjeldelse ved gjennomføring av et angrep, tilgjengeligheten til trusselaktørens kapabiliteter, samt geografiske og naturskapte hindringer. Et angrep vil finne sted når en trusselaktør har tilstrekkelig handlefrihet til å gjennomføre et angrep som trusselaktøren vurderer vil gi større gevinst enn tap. Trusselnivået påvirkes av handlefriheten til de identifiserte trusselaktørene.

- Fastsett et trusselnivå for anslag

- Fastsett et trusselnivå for spionasje

Se vedlegg D for tabeller for trusselnivå.

Steg 6: Usikkerhetsvurdering

En risikovurdering er beslutningsstøtte til en risikoeier som må velge å enten akseptere risiko, eller bruke ressurser på å redusere risiko. Usikkerhet i vurderingene innebærer at skadepotensialet kan være høyere enn det som er lagt til grunn, sårbarhetene kan være flere og mer alvorlige enn identifisert, og det kan være flere trusselaktører med intensjon, og kapabiliteter og handlefrihet til trusselaktørene kan være høyere enn det som er identifisert. En risikoeier tar derfor en større risiko dersom det er høy usikkerhet i vurderingene. Ved å skille ut usikkerhet som en egen variabel åpner metoden opp for at risikovurderinger for analyseobjekter med lavt skadepotensiale kan gjennomføres hurtigere og med større usikkerhet. Metoden ivaretar med det en balansert tilnærming, hvor omfanget av risikovurderingen tilpasses omfanget som kreves for å oppnå et forsvarlig sikkerhetsnivå.

- Fastsett et usikkerhetsnivå for kritikalitet

- Fastsett et usikkerhetsnivå for konfidensialitet

Se vedlegg E for tabeller for usikkerhetsnivå.

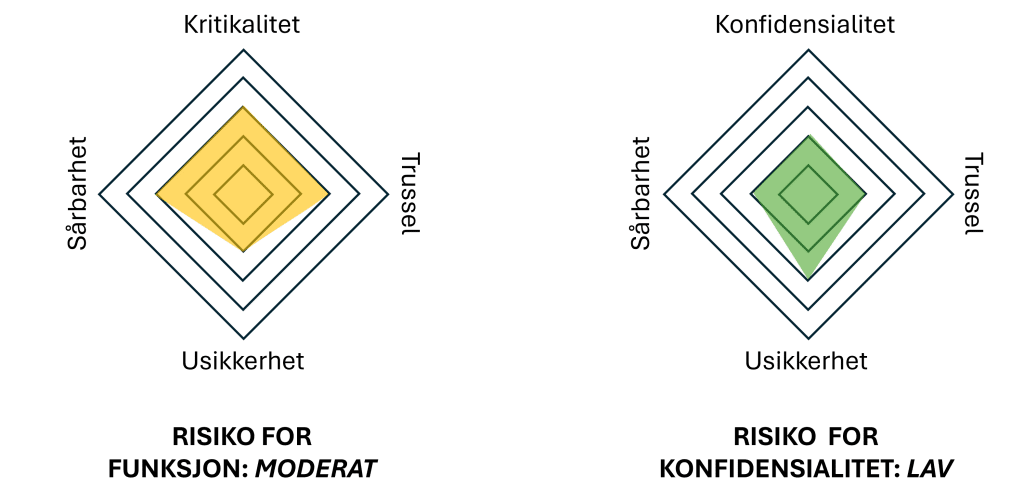

Steg 7: Risikoevaluering

Det viktigste steget i en risikovurdering er å vurdere om det er identifisert uakseptabel risiko eller om det er oppnådd et forsvarlig sikkerhetsnivå. Risikoevalueringen tar utgangspunkt i de fastsatte sikkerhetsmålene, og vurderer om disse er oppnådd. I metoden er flere av sikkerhetsmålene knyttet til et risikonivå som fastsettes separat for kritikalitet og konfidensialitet.

- Fastsett et risikonivå for kritikalitet

- Fastsett et risikonivå for konfidensialitet

Se vedlegg F for tabeller for risikonivå og forslag til visualisering.

For å konkretisere risiko for beslutningstaker kan det vurderes å beskrive følgende:

- Det mest sannsynlige scenarioet de neste 12 månedene.

- Det mest sannsynlige angrepet dersom et angrep inntreffer.

- Det farligste scenarioet.

Scenarioene må, fra en identifisert trusselaktørs perspektiv, være reelt gjennomførbare, egnet for å oppnå en identifisert målsetning, innebære en akseptabel risiko og være i overenstemmelse med kjente handlemåter10Jf. .

Tiltaksanbefaling

Dersom det er identifisert uakseptabel risiko og de fastsatte sikkerhetsmålene ikke er oppnådd, må det utarbeides tiltak for å oppnå et forsvarlig sikkerhetsnivå. Tiltakene bør knyttes opp til faktorene som i størst grad har bidratt til å øke risikonivået, samt avvikene fra fastsatte sikkerhetsmål.

- Utarbeid tiltak nødvendig for å oppnå et forsvarlig sikkerhetsnivå

- Dersom kritikalitetsnivået er høyt bør det vurderes å etablere uavhengige objekter til analyseobjektet som kan utgjøre redundans.

- Dersom sårbarhetsnivået er høyt bør det vurderes å redusere analyseobjektets sårbarhet gjennom å redusere synlighet og tilgjengelighet, styrke motstandsdyktigheten og styrke gjenopprettingsevnen.

- Dersom usikkerhetsnivået er høyt, bør risikovurderingen utvides for å redusere usikkerhet i vurderingene.

- Dersom trusselnivået er høyt, bør det vurderes å iverksette tiltak for å påvirke handlefriheten til trusselaktører, samtidig som tiltak for å iverksette de øvrige tiltakene bør prioriteres høyt.

Risikovurderingen kan presenteres til oppdragsgiver, eller inngå som en del av dokumentasjonen til styringssystemet for sikkerhet. Ved endringer i risikobildet, og minimum årlig, skal risikovurderinger utarbeidet med hjemmel i sikkerhetsloven bli gjennomgått og revidert ved behov 11Jf. virksomhetsikkerhetsforskriften § 12 andre ledd..

Vedlegg A: Steg 1 – Sikkerhetsmål

Overordnende sikkerhetsmål:

- Krav til forsvarlig sikkerhetsnivå etter sikkerhetsloven skal være oppnådd.12Jf. sikkerhetsloven §§ 4-3, 5-2, 6-2, 7-3.

- Krav til beskyttelse av skjermingsverdige verdier etter virksomhetssikkerhetsforskriften skal være ivaretatt.13Jf. virksomhetssikkerhetsforskriften §§ 22, 34, 58.

I tillegg skal skal følgende delmål være ivaretatt14KN = Kritikalitet-/Konfidensialitetsnivå | SN = Sårbarhetsnivå | UN = Usikkerhetsnivå | RN = Risikonivå:

- SN for KN SVÆRT HØYT skal ikke overstige SVÆRT LAVT.

- SN for KN HØYT skal ikke overstige LAVT.

- SN for KN MODERAT skal ikke overstige MODERAT.

- RN for KN SVÆRT HØYT skal ikke overstige MODERAT.

- RN for KN HØYT skal ikke overstige MODERAT.

- RN for KN MODERAT skal ikke overstige MODERAT.

- UN for KN SVÆRT HØYT skal ikke overstige LAVT.

- UN for KN HØYT skal ikke overstige LAVT.

- UN for KN MODERAT skal ikke overstige MODERAT.

Ytterligere sikkerhetsmål for det aktuelle analyseobjektet kan tilføres, eksempelvis sikkerhetsmål for gjenopprettingstid eller krav til positivt tidsregnskap for reaksjonsstyrker målt mot motstandsdyktigheten til analyseobjektet mot et angrep med en gitt kompleksitet.

Vedlegg B: Steg 3 – Skadevurdering

Kritikalitetsnivå og konfidensialitetsnivå fastsettes på bakgrunn av henholdsvis skadepotensialet ved helt bortfall av funksjonen og omfanget av gradert informasjon og dets graderingsnivå.

Ved fastsettelse av nivå i skadevurderingen anbefales det å ta utgangspunkt i at kritikalitet/konfidensialitet er SVÆRT LAVT, og at informasjonsgrunnlaget bidrar til å øke nivået.

Kritikalitetsnivå

For skjermingsverdige objekter og infrastrukturer etter sikkerhetsloven samsvarer konsekvensnivået med et departements klassifisering av objektet eller infrastrukturen. I vurderingen og fastsettelse av kritikalitet etter denne metoden kan også immaterielle funksjoner knyttet til symboleffekt og tillit hensyntas.

| Kritikalitetsnivå | ||

| Nivå | Beskrivelse | Sikkerhetsloven |

| SVÆRT HØYT | Et bortfall vil få helt avgjørende skadefølger. (> 40 % bortfall av funksjon) | MEGET KRITISK |

| HØYT | Et bortfall kan få alvorlige skadefølger. (30-40 % bortfall av funksjon) | KRITISK |

| MODERAT | Et bortfall kan få skadefølger. (20-30 % bortfall av funksjon) | VIKTIG |

| LAVT | Et bortfall kan få enkelte skadefølger. (10-20 % bortfall av funksjon) | VESENTLIG |

| SVÆRT LAVT | Et bortfall vil ikke få skadefølger. | (UVESENTLIG) |

Konfidensialitetsnivå

Informasjon som kan skade nasjonale sikkerhetsinteresser om den blir kjent for uvedkommende skal sikkerhetsgraderes i henhold til skadepotensialet for informasjonen. En virksomhet eller et objekt kan råde over større eller mindre mengder sikkerhetsgradert informasjon. Selv om det høyeste graderingsnivået er BEGRENSET, kan omfanget av slik informasjon medføre at det samlede skadepotensialet er høyere enn graderingsnivået. Ved fastsettelse av et konsekvensnivå for konfidensialitet vurderes først den høyeste sikkerhetsgraden av informasjon hos analyseobjektet, etterfulgt av en vurdering av omfanget av sikkerhetsgradert informasjon hos analyseobjektet.

| Sikkerhetsgrad | Konfidensialitetsnivå | ||||

| STRENGT HEMMELIG | SVÆRT LAVT | SVÆRT HØYT | SVÆRT HØYT | SVÆRT HØYT | SVÆRT HØYT |

| HEMMELIG | SVÆRT LAVT | HØYT | HØYT | SVÆRT HØYT | SVÆRT HØYT |

| KONFIDENSIELT | SVÆRT LAVT | MODERAT | MODERAT | HØYT | HØYT |

| BEGRENSET | SVÆRT LAVT | LAVT | LAVT | MODERAT | MODERAT |

| (UGRADERT) | SVÆRT LAVT | SVÆRT LAVT | SVÆRT LAVT | SVÆRT LAVT | SVÆRT LAVT |

| Omfang | INGEN | LITE | MODERAT | MYE | SVÆRT MYE |

| Høyeste sikkerhetsgrad av informasjon hos analyseobjektet | |

| Sikkerhetsgrad | Beskrivelse |

| STRENGT HEMMELIG | Kompromittering av informasjonen kan få helt avgjørende skadefølger for risikoobjektet. |

| HEMMELIG | Kompromittering av informasjonen kan få alvorlige skadefølger for risikoobjektet. |

| KONFIDENSIELT | Kompromittering av informasjonen kan få skadefølger for risikoobjektet. |

| BEGRENSET | Kompromittering av informasjonen kan i noen grad få skadefølger for risikoobjektet. |

| UGRADERT | Det vil ikke få skadefølger for risikoobjektet om informasjonen blir gjort kjent for uvedkommende. |

| Omfanget av sikkerhetsgradert informasjon hos analyseobjektet | |

| Nivå | Beskrivelse |

| SVÆRT MYE | Analyseobjektet har omfattende mengder informasjon med konfidensialitetsbehov. |

| MYE | Analyseobjektet har større mengder informasjon med konfidensialitetsbehov. |

| MODERAT | Analyseobjektet har noe informasjon med konfidensialitetsbehov. |

| LITE | Analyseobjektet har fragmenter av informasjon med konfidensialitetsbehov. |

| INGEN | Analyseobjektet har ikke informasjon med konfidensialitetsbehov. |

Vedlegg C: Steg 4 – Sårbarhetsvurdering

Sårbarhetsnivå fastsettes uavhengig for kritikalitet og konfidensialitet. Sårbarhetsnivået for kritikalitet er et uttrykk for hvor enkelt det er å forårsake helt eller delvis bortfall av analyseobjektets funksjon, eller helt eller delvis bortfall av immaterielle verdier, som følge av et anslag. Sårbarhetsnivået for konfidensialitet er et uttrykk for hvor enkelt det er å få tilgang større eller mindre deler av den sikkerhetsgraderte informasjonen.

Ved fastsettelse av sårbarhetsnivå anbefales det å ta utgangspunkt i at sårbarhetsnivået er MODERAT, og at tilgjengelig informasjon bidrar til å øke eller redusere sårbarhetsnivået.

Sårbarhetsnivå for kritikalitet

Konsekvensene i sårbarhetsanalysen vurderes mot konsekvenser for analyseobjektet, og ikke for risikoobjektet, ettersom konsekvenser for risikoobjektet allerede er vurdert i skadevurderingen. Dersom sårbarhetsnivå fastsettes basert på en overordnet vurdering, bør det identifiseres hvilke bestanddeler av analyseobjektet som ved bortfall vil få størst konsekvenser målt mot hvor enkelt det er å forårsake konsekvensene. På bakgrunn av dette fastsettes et sårbarhetsnivå i henhold til tabell 5.

| Sårbarhetsnivå for kritikalitet | |

| Nivå | Beskrivelse |

| SVÆRT HØYT | Analyseobjektets funksjon er alvorlig sårbart for bortfall. Et omfattende bortfall kan forårsakes med enkle midler. |

| HØYT | Analyseobjektets funksjon er svært sårbart for bortfall. Et omfattende bortfall kan forårsakes med et moderat komplisert angrep, eller et større bortfall kan forårsakes med enkle midler. |

| MODERAT | Analyseobjektets funksjon er sårbart for bortfall. Et større bortfall kan forårsakes med et moderat komplisert angrep, eller et mindre bortfall kan forårsakes med enkle midler. |

| LAVT | Analyseobjektets funksjon er lite sårbart for bortfall. Et større bortfall krever et komplekst angrep og funksjonen kan ikke bli påvirket av et angrep med enkle midler. |

| SVÆRT LAVT | Analyseobjektets funksjon er svært lite sårbart for bortfall. Selv et mindre bortfall krever et svært komplisert angrep. |

Dersom informasjonstilfanget og rammene for risikovurderingen er tilstrekkelige, anbefales det at sårbarhetsnivå for funksjon fastsettes med utgangspunkt i en scenarioanalyse. Scenarioanalysen kan også inkludere ulykker som fører til bortfall av funksjon.

Sårbarhetsnivå for konfidensialitet

I henhold til sikkerhetsloven skal skadefølger dersom uvedkommende får tilgang til sikkerhetsgradert informasjon vurderes direkte mot nasjonale sikkerhetsinteresser. Dersom sårbarhetsnivå fastsettes basert på en overordnet vurdering, bør det identifiseres hvilke bestanddeler av analyseobjektet som har den største mengden sikkerhetsgradert informasjon målt mot hvor enkelt det er å kompromittere informasjonen. På bakgrunn av dette fastsettes et sårbarhetsnivå i henhold til tabellen under.

| Sårbarhetsnivå for spionasje | |

| Nivå | Beskrivelse |

| SVÆRT HØYT | Store mengder av den sikkerhetsgraderte informasjonen kan med enkle midler bli gjort kjent for uvedkommende. |

| HØYT | Omfattende deler av den sikkerhetsgraderte informasjonen kan bli kompromittert av et moderat komplisert angrep, eller større deler kan bli kompromittert med enkle midler. |

| MODERAT | Større deler av den sikkerhetsgraderte informasjonen kan bli kompromittert av et moderat komplisert angrep, eller deler kan bli kompromittert av et angrep med enkle midler. |

| LAVT | Kompromittering av større deler av den skjermingsverdige informasjonen krever et komplekst angrep og skjermingsverdig informasjon kan ikke bli kompromittert av et angrep med enkle midler. |

| SVÆRT LAVT | Kompromittering av enkelte deler av den skjermingsverdige informasjonen krever et svært komplisert angrep. |

Dersom informasjonstilfanget og rammene for risikovurderingen er tilstrekkelige, anbefales det at sårbarhetsnivå for spionasje fastsettes med utgangspunkt i en scenarioanalyse. Scenarioanalysen kan også inkludere kompromittering av informasjon som følge av ulykker.

Scenarioanalyse

Utarbeid, på bakgrunn av de identifiserte bestanddelene, scenario for hvordan en aktør med minst mulig kompleksitet kan forårsake størst mulige konsekvenser. De mest kritiske bestanddelene av analyseobjektet og bestanddelene med den høyest graderte informasjonen utgjør et naturlig utgangspunkt for scenariogenereringen. Scenarioene må, fra trusselaktørens perspektiv, være reelt gjennomførbare, egnet for å oppnå en identifisert målsetning, innebære en akseptabel risiko og være i overenstemmelse med kjente handlemåter15Jf. APP-28 ..

Vurder hvert scenario i lys av hvor stor konsekvens scenarioet vil få for analyseobjektet, samt hvor komplekst angrepet må være for å forårsake de identifiserte konsekvensene. Plasser de identifiserte handlemåtene i matrisen under. Sårbarhetsnivået fastsettes på bakgrunn av handlemåten som får høyest verdi i matrisen. Dersom det er identifisert flere ulike handlemåter som får samme høyeste verdi, bør det vurderes om sårbarhetsnivået skal fastsettes høyere enn den høyeste verdien.

| Konsekvens | MATRISE FOR SÅRBARHETSVURDERING | ||||

| SVÆRT HØY | LAV | LAV | MODERAT | HØY | SVÆRT HØY |

| HØY | SVÆRT LAV | LAV | MODERAT | HØY | HØY |

| MODERAT | SVÆRT LAV | LAV | MODERAT | MODERAT | MODERAT |

| LAV | SVÆRT LAV | LAV | LAV | LAV | LAV |

| SVÆRT LAV | SVÆRT LAV | SVÆRT LAV | SVÆRT LAV | SVÆRT LAV | SVÆRT LAV |

| Kompleksitet | SVÆRT KOMPLEKST | KOMPLEKST | MODERAT | ENKELT | SVÆRT ENKELT |

Utarbeides det scenario utløst av ulykker kan disse plassere i den samme matrisen. Begrepene for kompleksitet kan da erstattes av MEGET LITE SANNSYNLIG, LITE SANNYNLIG, MULIG, SANNYNLIG og MEGET SANNSYNLIG.

Kompleksitet og konsekvens for angrep må vektes mot trusselnivå, mens sannsynlig og konsekvens for ulykker er uavhengig av trusselnivå. Trusselaktører kan likevel utnytte ulykker, og ulykker kan derfor i metoden utgjøre en del av vurderingen av sårbarhet som vektes mot trusselnivå i risikoevalueringen.

Konsekvens for funksjon

For funksjoner påvirkes konsekvens av kritikalitet for analyseobjektets funksjon vurdert mot gjenopprettingsevnen for analyseobjektets funksjon. Konsekvenser for risikoobjektet er allerede vurdert i skadevurderingen.

| Kritikalitet | |

| SVÆRT HØYT | Et bortfall vil få helt avgjørende skadefølger. (> 40 % bortfall av funksjon) |

| HØYT | Et bortfall kan få alvorlige skadefølger. (30-40 % bortfall av funksjon) |

| MODERAT | Et bortfall kan få skadefølger. (20-30 % bortfall av funksjon) |

| LAVT | Et bortfall kan få enkelte skadefølger. (10-20 % bortfall av funksjon) |

| SVÆRT LAVT | Et bortfall vil ikke få skadefølger. |

| Gjenopprettingsevne | |

| SVÆRT GOD | Fullverdig gjenoppretting kan etableres i løpet av kort tid, selv ved totalt bortfall av analyseobjektet. |

| GOD | Midlertidig tilstrekkelig løsning for å opprettholde funksjon kan etableres i løpet av kort tid, og kan opprettholdes frem til en permanent løsning er på plass, selv ved totalt bortfall av analyseobjektet. |

| MODERAT | Tiltak for å opprettholde de mest kritiske delene av funksjonen kan etableres i løpet av kort tid, selv ved et omfattende bortfall av analyseobjektet. |

| SVAK | Tiltak for å opprettholde de mest kritiske delene av funksjonen kan etableres i løpet av en viss tid, gitt et mindre omfattende bortfall av analyseobjektets. |

| SVÆRT SVAK | Gjenoppretting av funksjonen vil være svært tid- og ressurskrevende. |

| Kritikalitet | Konsekvens for kritikalitet | ||||

| SVÆRT HØY | MODERAT | MODERAT | HØY | SVÆRT HØY | SVÆRT HØY |

| HØY | LAV | MODERAT | MODERAT | HØY | SVÆRT HØY |

| MODERAT | LAV | LAV | MODERAT | HØY | HØY |

| LAV | SVÆRT LAV | LAV | LAV | MODERAT | MODERAT |

| SVÆRT LAV | SVÆRT LAV | SVÆRT LAV | LAV | LAV | LAV |

| Gjenoppretting | SVÆRT GOD | GOD | MODERAT | SVAK | SVÆRT SVAK |

Konsekvens for konfidensialitet

Konfidensialitet kan ikke gjenopprettes, men kompromittering av konfidensialitet kan medføre behov for skadereduserende tiltak. Eksempelvis vil kompromittering av posisjonen til et forsyningspunkt kunne medføre at forsyningspunktet må flyttes. Omfanget av skadereduserende tiltak kompromittering vil utløse inngår i fastsettelsen av sikkerhetsgrad.

| Sikkerhetsgrad | Konfidensialitetsnivå | ||||

| STRENGT HEMMELIG | SVÆRT LAVT | SVÆRT HØYT | SVÆRT HØYT | SVÆRT HØYT | SVÆRT HØYT |

| HEMMELIG | SVÆRT LAVT | HØYT | HØYT | SVÆRT HØYT | SVÆRT HØYT |

| KONFIDENSIELT | SVÆRT LAVT | MODERAT | MODERAT | HØYT | HØYT |

| BEGRENSET | SVÆRT LAVT | LAVT | LAVT | MODERAT | MODERAT |

| (UGRADERT) | SVÆRT LAVT | SVÆRT LAVT | SVÆRT LAVT | SVÆRT LAVT | SVÆRT LAVT |

| Omfang | INGEN | LITE | MODERAT | MYE | SVÆRT MYE |

Kompleksitet

Kompleksitet er et uttrykk for hvor mye ressurser som kreves for å vellykket gjennomføre et identifisert angrep med en bestemt konsekvens i et gitt scenario. Kompleksiteten i scenarioet vurderes på bakgrunn av bestanddelens tilgjengelighet, synlighet og motstandsdyktighet.

| Kompleksitet | Beskrivelse | Eksempel anslag | Eksempel spionasje |

| SVÆRT ENKELT | Enkeltperson uten spesialisert kompetanse og uten forutgående planlegging. | Forbipasserende opportunistisk lovbryter med tilgang på brekkjern | Forbipasserende opportunist som snikfølger inn en dør. |

| ENKELT | Enkeltperson eller gruppe med noe spesialisert kompetanse og noe forutgående planlegging. | Lovbrytere med tilgang på vinkelsliper og sirkelsag og kjennskap til verdiene. | Lovbryter med tilgang på fotokamera med telelinse. |

| MODERAT | Enkeltperson eller gruppe med betydelig spesialisert kompetanse og omfattende planlegging. | Organisert kriminell gruppe med tilgang på skytevåpen og større mengder sprengstoff. | Sosial manipulering og utpressing av ansatte. |

| KOMPLEKST | Statlig eller statlig støttet organisasjon som anvender omfattende ressurser i lang tid for både planlegging og gjennomføring. | Spesialstyrker eller konvensjonelle militære styrker med langtrekkende artilleri. | Utnyttelse av digitale nulldagssårbarheter og utpressing og likvidasjon av nærstående. |

| SVÆRT KOMPLEKST | En global stormakt som anvender en betydelig andel av stormaktens strategiske ressurser. | Langtrekkende missiler eller spesialoperasjoner støttet av strategiske ressurser over lang tid. | Innplassering av agenter som opparbeider seg tillit og tilgang gjennom autorisasjon. |

I vurderingen av kompleksitet bør bestanddelenes tilgjengelighet, synlighet og motstandsdyktighet bli hensyntatt. Dersom informasjonsgrunnlaget og rammebetingelsene for risikovurderingen tillater det, kan disse tre faktorene bli vurdert individuelt for hvert scenario eller hver bestanddel av analyseobjektet.

Tilgjengelighet

Tilgjengelighet er en vurdering av hvor enkelt det er å komme seg til et sted hvor bestanddelen kan angripes fra. Vurderingen innbefatter blant annet en vurdering av perimetersikring og deteksjonssystemer i tillegg til fremføringsakser og geografisk plassering.

| Tilgjengelighet | Beskrivelse |

| SVÆRT HØY | I en mindre by og ingen adkomstkontroll, eller i en storby og kun juridiske barrierer. Eksempel: Offentlig bygning med skilt om adgang forbudt på en ulåst dør. |

| HØY | I en by. Adkomst er enkelt tilgjengelig ved hjelp av kollektiv transport, og adgang er forhindret med enkle porter. Eksempel: Kontorbygg med resepsjon som åpner/lukker fysiske porter som enkelt kan forseres. |

| MODERAT | I/ved et tettsted. Adkomst krever bruk av eget kjøretøy og/eller bestanddelen er sikret med kameraovervåkning og verifikasjonsstyrke. Eksempel: |

| LAV | Utenfor allfarvei. Adkomst krever betydelig planlegging og tilgang på spesialiserte fremkomstmidler, og/eller bestanddelen er sikret med en betydelig vaktstyrke. Eksempel: Telekommunikasjons-infrastruktur på avsidesliggende fjell uten anlagt vei. |

| SVÆRT LAV | Utilgjengelig. Adkomst krever omfattende planlegging og tilgang på større fartøy, og/eller bestanddelen er sikret med en spesialisert vaktstyrke og med svært streng adkomstkontroll. Eksempel: Jan Mayen, Bouvetøya, enkelte militære anlegg. |

Synlighet

Synlighet er en vurdering av hvor lett gjenkjennelig målet er, både med tanke på gjennomføring av et angrep og planlegging i forkant.

| Synlighet | Beskrivelse |

| SVÆRT HØY | Signalbygg. Eksempel: Slottet, Stortinget, rådhus. |

| HØY | Godt skiltet. Eksempel: Kjøpesenter, gullsmedforretning. |

| MODERAT | Gjenkjennelig. Eksempel: Leilighet med beboeroversikt på utsiden av blokken. |

| LAV | Ugjenkjennelig. Eksempel: Lokaler i et næringsbygg uten merking. |

| SVÆRT LAV | Usynlig. Eksempel: Fjellanlegg med skjult inngang. |

Motstandsdyktighet

Motstandsdyktighet er en vurdering av hvor omfattende et angrep må være for å kunne forårsake et bortfall av funksjonen. Dette innebærer blant annet en vurdering av om målet kan angripes med håndvåpen eller om målet krever bruk av en betydelig mengde sprengstoff.

Motstandsdyktighet vurderes på bakgrunn av hva som kreves for å forårsake et bortfall av bestanddelens funksjon, gitt at en trusselaktør har funnet bestanddelen, og har kommet seg til et sted hvor et bortfall kan forårsakes.

| Motstandsdyktighet | Beskrivelse |

| SVÆRT HØY | Bestanddelens funksjon kan motstå et angrep fra bunkerbomber og en spesialstyrke med omfattende forutgående planlegging. |

| HØY | Bestanddelenes funksjon kan motstå et angrep fra krumbane-artilleri og grupper bevæpnet med håndvåpen og slegge. |

| MODERAT | Bestanddelens funksjon kan motstå et angrep fra små grupper med håndvåpen, men vil kunne settes ut av drift ved bruk av lettere eksplosiver eller improviserte redskaper. |

| LAV | Bestanddelens funksjon kan settes ut av drift av en mindre gruppe personer med enkle redskaper eller standard håndverktøy. |

| SVÆRT LAV | Bortfall av bestanddelens funksjon kan forårsakes av en enkeltperson uten redskaper og planlegging. |

Vedlegg F: Steg 5 – Trusselnivå

Trusselnivå fastsettes uavhengig for anslag og sabotasje, og vurderes på bakgrunn av omfanget av aktører med intensjon, aktørenes kapabilitet og deres handlefrihet til å gjennomføre et angrep.

Ved fastsettelse av trusselnivå anbefales det å ta utgangspunkt i at sårbarhetsnivået er SVÆRT LAVT, og at tilgjengelig informasjon bidrar til å øke trusselnivået.

| Trusselnivå for anslag/sabotasje | |

| Nivå | Beskrivelse |

| SVÆRT HØYT | En aktør med evne som overstiger MODERAT har intensjon, kapabilitet og handlefrihet til å gjennomføre et angrep. I tillegg foreligger det spesifikke planer om et nærstående angrep. |

| HØYT | En aktør med evne som overstiger MODERAT kan ha intensjon, kapabilitet og handlefrihet til å gjennomføre et angrep. I tillegg foreligger det generelle planer om et fremtidig angrep. |

| MODERAT | En aktør med evne som overstiger ENKELT kan ha intensjon, kapabilitet og handlefrihet til å gjennomføre et angrep. |

| LAVT | Ingen aktører med evne som overstiger ENKELT har intensjon, kapabilitet eller handlefrihet til å gjennomføre et angrep. |

| SVÆRT LAVT | Ingen aktører med evne som overstiger ENKELT har intensjon om å gjennomføre et angrep. |

Generisk trusselaktøroversikt

I tabellen under er det utarbeidet en generisk oversikt over ulike kategorier hvor det bør vurderes om det er aktører som kan ha analyseobjektet i sitt målbilde.

| Kategori | Kapabilitet (Evne til kompleksitet) | Generisk målbilde anslag | Generisk målbilde spionasje (anslag +) |

| Statlige aktører | SVÆRT KOMPLEKST | Militær infrastruktur Kritisk sivil infrastruktur Virksomheter som produserer militært materiell Virksomheter av betydning for nasjonal sikkerhet | Sikkerhetspolitiske forhandlingsposisjoner Militær forsvarsevne Høyteknologi-bedrifter Autorisert personell Personell med formell og uformell makt |

| Internasjonale ekstremistgrupper | KOMPLEKST | Fysiske og digitale objekter og personer som representerer meningsmotstandere Større folkeansamlinger Våpen, sprengstoff og militært materiell | Personell med formell og uformell makt Autorisert personell |

| Nasjonale ekstremistgrupper | KOMPLEKST | Fysiske og digitale objekter og personer som representerer meningsmotstandere Større folkeansamlinger Våpen, sprengstoff og militært materiell | Personell med formell og uformell makt Autorisert personell |

| Organiserte kriminelle grupperinger | MODERAT | Omsettelig materiell med høy verdi Våpen, sprengstoff og militært materiell | Autorisert personell |

| Voldelige enkeltekstremister | MODERAT | Fysiske og digitale objekter og personer som representerer meningsmotstandere Større folkeansamlinger Våpen og sprengstoff | Personell med formell og uformell makt |

| Vinningskriminelle | ENKELT | Lett omsettelig materiell med høy verdi | |

| Småkriminelle | SVÆRT ENKELT | Lett omsettelig materiell med høy verdi | |

| Spenningssøkere | SVÆRT ENKELT | Militære anlegg Avsperrede områder Tilfeldige fysiske og digitale objekter | |

| Psykotisk enkeltperson | SVÆRT ENKELT | Vilkårlig |

Vurderingskriterier for trusselaktører

Trusselen en aktør utgjør kan vurderes på bakgrunn av hvor konkret intensjonen er, hvilke kapabiliteter trusselaktøren har og hvilken handlefrihet trusselaktøren har til å gjennomføre et angrep.

| Intensjon | Beskrivelse |

| SPESIFIKK | Trusselaktøren har utarbeidet planer om å angripe dette konkrete analyseobjektet. |

| GENERELL | Trusselaktøren har planer om å angripe mål i kategorien som analyseobjektet inngår i. |

| PERIFÆRT | Analyseobjektet er i ytterkanten av hva trusselaktøren har planer om å angripe. |

| Kapabilitet | Beskrivelse |

| SVÆRT KOMPLEKST | Statlige aktører med tilgang på langtrekkende missiler, banebrytende teknologi eller ressurser til å innplassere agenter som over tid opparbeider seg autorisasjon. |

| KOMPLEKST | Større organiserte grupperinger med tilgang på sofistikert teknologi eller evne til å erverve større mengder eksplosiver og planlegge koordinerte sekvensielle angrep med flere involverte personer. |

| MODERAT | Organiserte grupper med tilgang på tyngre våpen eller ressurser til å kjøpe «Crime as a Service (CaaS)» fra aktører i det digitale eller fysiske domenet. |

| ENKELT | Enkeltpersoner med tilgang på redskaper som kan anskaffes på alminnelige jernvareforretninger eller grunnleggende kompetanse til å gjennomføre digitale angrep ved hjelp av nettbaserte tjenester. |

| SVÆRT ENKELT | Enkeltpersoner uten tilgang på redskaper eller spesielle digitale tjenester. |

| Handlefrihet | Beskrivelse |

| SVÆRT STOR | Det er svært få eksterne faktorer som hindrer aktøren fra å gjennomføre et angrep. |

| STOR | Det er få eksterne faktorer som hindrer aktøren fra å gjennomføre et angrep. |

| MODERAT | Det er eksterne faktorer som hindrer aktøren fra å gjennomføre et angrep. |

| LAV | Det er flere eksterne faktorer som hindrer aktøren fra å gjennomføre et angrep. |

| SVÆRT LAV | Eksterne faktorer forhindrer aktøren fra å kunne gjennomføre et angrep. |

Vedlegg G: Steg 6 – Usikkerhetsvurdering

Risikonivå fastsettes på bakgrunn av en helhetlig vurdering av usikkerhet knyttet til de foregående vurderingene. Forhold som kan påvirke usikkerhet er:

- Tid og ressurser tilgjengelig for å innhente relevant informasjon

- Omfanget av tilgjengelig relevant informasjon

- Tid tilgjengelig for å bearbeide relevant informasjon

- Sektor- og fagkompetanse i arbeidsgruppen knyttet til analyseobjektet og risikoobjektet

- Sikkerhetsfaglig kompetanse i arbeidsgruppen

Ved fastsettelse av usikkerhetsnivå anbefales det å ta utgangspunkt i at usikkerhet er SVÆRT HØY, og at informasjonsgrunnlaget og omfanget av vurderingene bidrar til å redusere usikkerhet.

| Nivå | Beskrivelse | Beslektet begrep |

| SVÆRT HØY | Informasjonsgrunnlaget er svært mangelfullt, og fastsatte nivå kan være langt høyere enn det som er lagt til grunn. | |

| HØY | Informasjonsgrunnlaget er mangelfullt, og fastsatte nivå kan være langt høyere enn det som er lagt til grunn. | LAV KONFIDENS |

| MODERAT | Informasjonsgrunnlaget er ufullstendig, og fastsatte nivå kan være noe høyere enn det som er lagt til grunn. | MODERAT KONFIDENS |

| LAV | Informasjonsgrunnlaget er omfattende, og fastsatte nivå kan i liten grad være høyere enn det som er lagt til grunn. | HØY KONFIDENS |

| SVÆRT LAV | Informasjonsgrunnlaget er svært omfattende, og fastsatte nivå kan ikke være høyere enn det som er lagt til grunn. |

Vedlegg H: Steg 7 – Risikoevaluering

Risikonivå fastsettes på bakgrunn av de fire uavhengige variablene konsekvensnivå, sårbarhetsnivå, trusselnivå og usikkerhetsnivå, og fastsettes både for kritikalitet og konfidensialitet. Kritikalitet-/konfidensialitetsnivå (KN), sårbarhetsnivå (SN), trusselnivå (TN) og usikkerhetsnivå (UN) gis en verdi i henhold til tabellen under.

| Nivå | KN | SN | TN | UN |

| SVÆRT HØYT | 10 | 5 | 5 | 10 |

| HØYT | 6 | 3 | 3 | 6 |

| MODERAT | 4 | 2 | 2 | 4 |

| LAVT | 2 | 1 | 1 | 2 |

| SVÆRT LAVT | 0 | 0 | 0 | 0 |

I tabellen er kritikalitet-/konfidensialitetsnivå og usikkerhetsnivå vektet dobbelt mot de andre faktorene. Rasjonalet for at førstnevnte er doblet, er at skadepotensialet er den mest grunnleggende faktoren og utgjør tapspotensialet i risikovurderingen. Usikkerhetsnivå er doblet for å kunne kompensere for at både sårbarhetsnivå og trusselnivå kan være høyere enn det som er lagt til grunn dersom usikkerheten er stor.

Verdiene til KN, SN, TN og UN summeres og risikonivå fastsettes i henhold til tabellen under.

| Risikonivå | ||

| Nivå | Sum | Beskrivelse |

| EKSTREM | 25-30 | Det er vurdert EKSTREM risiko for risikoobjektet. Omfattende tiltak for å redusere risiko må iverksettes umiddelbart. |

| SVÆRT HØY | 20-24 | Det er vurdert SVÆRT HØY risiko for risikoobjektet. Tiltak for å redusere risiko må iverksettes umiddelbart. |

| HØY | 15-19 | Det er vurdert HØY risiko for risikoobjektet. Tiltak for å redusere risiko bør iverksettes snarest. |

| MODERAT | 10-14 | Det er vurdert MODERAT risiko for risikoobjektet. Situasjonen bør monitoreres nøye og risikoreduserende tiltak bør vurderes iverksatt. |

| LAV | 5-9 | Det er vurdert LAV risiko for risikoobjektet. Etablerte sikringstiltak bør videreføres og vurderes redusert. |

| SVÆRT LAV | 0-4 | Det er vurdert SVÆRT LAV risiko for risikoobjektet. Etablerte sikringstiltak bør reduseres. |

Presentasjon av risiko

De fire faktorene som utgjør risikonivået kan presenteres som et radardiagram, hvor faktorene utgjør hvert sitt hjørne. For å kompensere for vektingen kan verdiene fra 1-10 deles på 10, mens verdiene fra 1-5 deles på 5. På denne måten vil ytterpunktet utgjøre den høyeste verdien til hver av faktorene. For å hensynta vektingen kan nivået visualiseres med en fargeskala eller tilsvarende. Radardiagrammene kan presenteres side om side, eller radardiagrammet med den høyeste risikoen kan trekkes frem.

Et eksempel på bruk av metoden for å utarbeide en risikovurdering for et fiktivt skjermingsverdig objekt etter sikkerhetsloven er under utarbeidelse.

Legg igjen en kommentar